Guide pour une autonomie numérique, une accessibilité sur mesure et une paix familiale restaurée.

Ce dossier explore les dimensions historiques, techniques, psychologiques et ergonomiques du cloisonnement numérique. Il est conçu pour outiller ceux qui cherchent à restaurer une frontière saine entre l’outil et l’individu.

Chacun sa Session : Manifeste pour l’Intégrité Numérique et la Paix Domestique

Un smartphone n’est pas un stylo-bille qu’on se prête par inadvertance.

C’est un stylo-plume dont la plume s’est progressivement faite à votre main, à votre inclinaison, à votre pression. Prêter sa session, c’est forcer quelqu’un d’autre à écrire avec une plume qui ne lui correspond pas, tout en risquant de la tordre définitivement.

🧭 Introduction : L’Héritage d’Unix contre le Mythe du PC

Le « P » de PC : Un malentendu historique

Dans les années 80, le marketing a imposé le PC (Personal Computer) comme une fusion entre l’homme et la machine. Mais la véritable informatique, celle d’Unix (1969), est née multi-utilisateur. Pourquoi ? Parce que les ingénieurs savaient déjà qu’un système stable doit isoler les processus de chaque individu (appelé utilisateur) pour éviter que l’erreur de l’un ne fasse s’effondrer le travail de l’autre.

L’informatique moderne (Android, macOS, Linux) est l’héritière directe du système Unix. Contrairement aux premiers PC domestiques, Unix a été conçu pour l’intelligence du partage : une machine unique capable d’héberger plusieurs univers étanches.

L’Archéologie de l’Arobase (@)

En 1971, Ray Tomlinson choisit l’arobase pour le courrier électronique. La syntaxe est claire : utilisateur @ machine. L’arobase est la frontière. Elle dit : « Ici réside un humain, sur cet hôte ». En fusionnant les sessions, nous effaçons l’humain au profit de l’hôte. Nous revenons à une informatique pré-Internet, une informatique « aveugle » qui ne sait plus à qui elle parle.

- Le Smartphone ou le PC : Ce n’est pas un objet « commun », c’est un hôte qui doit gérer des sessions étanches pour rester performant.

- La Vérité Technique : Une session partagée est une erreur de configuration. Ce n’est pas une question de « choix de vie », c’est une question de respect des normes industrielles de sécurité.

🧠 I. La Session comme « Prothèse Cognitive »

Pour le néophyte : Le confort. Pour le technicien : L’optimisation algorithmique.

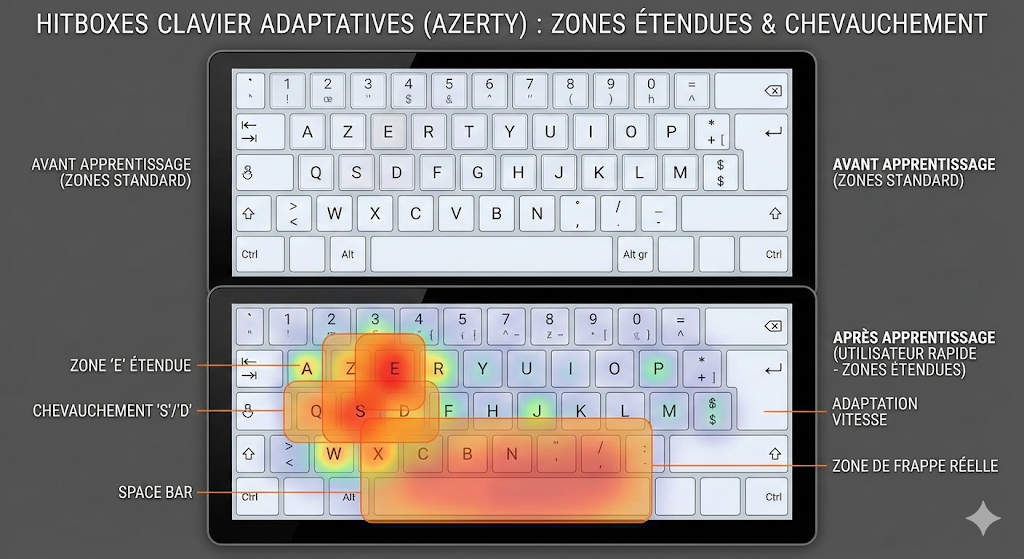

1. La Hitbox Adaptative : La chaussure qui se forme au pied

Votre clavier virtuel (cad sur écran sans boutons physiques) n’est pas fixe. Il observe où vos pouces atterrissent réellement. Si vous tapez souvent à côté d’une touche, il déplace invisiblement la zone de contact pour vous « rattraper ».

En gros, on tape tous un petit peu à côté mais comme le téléphone apprend des corrections et sais un petit peu ce qu’on va écrire (grâce au dictionnaire personnalisé et à la prédiction personnalisée des mots). Il aménage un petit peu les zones pour l’utilisateur. Par exemple, de façon à ce que lorsque l’on tape un petit peu sur le Z à côté du E, il calcule la probabilité qu’on veuille faire un E et la compare à celle de faire un Z. Et ces calculs de probabilité sont influencés par nos actions précédentes. C’est à dire qu’il corrige nos petits défauts de précision (ou de doigts trop gros pour être précis).

C’est l’apprentissage de la Hitbox. Si un tiers utilise votre session, il injecte du « bruit » dans ce modèle d’apprentissage. Le clavier devient « mou », imprécis, et l’utilisateur principal (surtout s’il est dyslexique ou expert) perd sa vitesse de saisie.

2. L’Identité : vous êtes unique !

A. Linguistique

Les modèles de prédiction linguistique (NLP local) se calibrent sur l’historique de saisie.

Le Genre : Le téléphone apprend votre façon de parler. Si vous êtes une femme, il finit par comprendre que vous accordez vos adjectifs au féminin. En session partagée, une femme voit son identité « invisibilisée » par les suggestions masculines de son conjoint. C’est une micro-agression technologique quotidienne qui augmente la charge mentale de correction.

Le Dictionnaire prédictif : C’est votre allié contre la dyslexie. Si le système apprend les tournures de phrases d’un tiers, il commence à vous suggérer des erreurs ou des termes qui parasitent votre pensée.

Les paramètres linguistiques : Que ce soit pour la saisie vocale, la position des touches du clavier (QWERTY, AZERTY), la prédiction du prochain mot, ou le dictionnaire, etc. ; il est important que chacun ait ses propres paramètres étanches du comportement des autres.

Si votre conjoint/enfant préfère le clavier QWERTY ou parle couramment l’espagnol par exemple, vous n’avez pas à subir ces paramètres qui perturberont votre expérience de l’appareil.

B. L’accessibilité

Au-delà des paramètres linguistique, les paramètres d’accessibilité sont très personnels.

En termes d’accessibilité nous n’avons pas tous les mêmes besoins. Par exemple, je suis dyslexique et j’ai besoin d’un raccourci qui Lance rapidement un « mode lecture » adapté à mes capacités. Ce mode lecture me permet de lire rapidement un article sans être perturbé par de petits sauts de lignes ou des publicités. Également, j’ai une très bonne vue de loin ce qui me permet d’afficher les textes en tout petit caractères et les visuels et icones dans des petites vignettes. Ainsi, je gagne de la place pour maximiser cet espace, donc du temps. Mais à contrario quelqu’un qui a une moins bonne vue va perdre énormément de temps à zoomer et faire défiler l’écran sur le plan horizontal.

Le Confort Visuel : Taille de police, contrastes, tailles des icones, Mode Lecture… Ces réglages sont des ordonnances médicales numériques. On ne partage pas ses lunettes de vue ; on ne devrait pas partager sa session.

Focus : L’arsenal de l’accessibilité personnalisée

Pour que la session devienne une véritable prothèse, elle doit être « usinée » sur mesure. Voici les leviers à activer par profil :

- Raccourcis d’accessibilité et de navigation :

- Le bouton flottant : Activer un bouton persistant à l’écran qui permet de déclencher instantanément l’agrandissement ou le lecteur d’écran.

- Combinaison de touches : Configurer l’appui simultané sur les deux touches de volume pour activer/désactiver une aide (comme TalkBack), évitant ainsi de naviguer dans les menus quand la fatigue visuelle est trop forte.

- La navigation par touche ou par gestes. La navigation par touches est très intuitive car on comprend rapidement à quoi servent les 3 boutons situés au bas du téléphone. Et on sait les retrouver aisément.

La navigation par gestes permet une navigation bien plus rapide mais par contre elle s’apprend et peut être très difficile pour quelqu’un qui ne maitrise pas les autres gestes tactiles nécessaires pour utiliser son outil.

- Les Modes Spécifiques :

- Correction des couleurs : Indispensable pour les daltonismes. Un réglage partagé rendrait l’écran illisible pour celui qui n’en a pas besoin.

- Extra sombre (Extra Dim) : Pour les personnes souffrant de photophobie ou de migraines, permettant de descendre sous le seuil de luminosité standard.

- Amplificateur de son : Filtrer les bruits ambiants et amplifier la voix humaine directement dans les écouteurs de l’utilisateur.

- L’Accompagnement à la Calibration :

- L’Administrateur Bienveillant : Aider le senior ou l’enfant à définir ses propres contrastes et sa vitesse de défilement.

- La validation du confort : Une session propre permet de tester ces outils sans « casser » l’usage du reste de la famille. C’est le seul moyen d’ancrer une habitude d’utilisation autonome.

3. Le Miroir Déformant (L’Algorithme « Homme de Paille »)

L’IA de recommandation (YouTube, Discover) crée une caricature de vous.

- Le Risque : Si votre enfant regarde des vidéos de jouets sur votre session, votre flux devient un catalogue publicitaire de jouets.

- La Conséquence : Cela crée un « Personnage de Paille ». Vos proches ne voient plus qui vous êtes, ils voient ce que l’algorithme a déduit de vos usages croisés. La session individuelle protège votre image réelle. Ici la conséquence axé sur un personnage passionné par les jouets n’est pas grave mais imaginez que la situation se répète sur un sujet différent.

L’Arnaque à Trois : Recevoir une notification ciblée sur un « vice » supposé de l’autre (site de rencontre, amende, amende pédophile) paralyse l’esprit critique de celui qui la reçoit.

La Création de Biais : Si un enfant joue 20 minutes, le parent reçoit des notifications de jeux toute la journée. La déduction est immédiate : « Il ne pense qu’à ça ». C’est le personnage de paille créé par le bruit numérique.

La « Mauvaise Mauvaise Foi » : Dans une session commune, la perte d’un document ou un changement de réglage génère une paranoïa domestique. On accuse l’autre par défaut d’information.

Le Droit à l’Inconséquence : La session individuelle restaure le droit à l’erreur sans qu’elle devienne une étiquette familiale.

4. Le contrôle parentale pour les session des Mineurs :

Situation : « Maman, prête-moi ton téléphone pour regarder des vidéos. »

Risque : « L’algorithme va proposer des contenus inadaptés à maman et polluer son espace de lecture. »

Argument : « Je te crée TA session. Tu auras tes propres favoris et tu ne risques pas d’effacer mes messages de travail par erreur. »

Action : Paramètres > Système > Utilisateurs multiples > Ajouter un utilisateur.

- Réinitialiser pour Respecter : On ne donne pas un téléphone déjà utilisé sans l’effacer, il est très important d’offrir une page blanche. Le nouvel utilisateur va non seulement bénéficier d’un outil propre et étanche mais également il va bénéficier d’un accompagnement « 1ère fois » prévu par Les développeurs du logiciel. On appelle cette accompagnement logiciel « l’embarquement au sortie de la boite » (onboarding out of the box).

- Cloisonner pour Confier : La vraie confiance, c’est laisser à l’autre son jardin secret numérique.

- Calibrer pour Inclure : L’accessibilité est un droit qui nécessite une session propre.

5. Les Rôles et droits d’accès (pour les ordinateurs)

Les téléphones ont des systèmes d’exploitation qui sont dits atomiques c’est à dire que l’intégralité des fichiers qui permettent de faire fonctionner le téléphone ne peuvent pas être modifiés par l’utilisateur. La maintenance de ces fichiers est donc réalisée lors des redémarrages. Et globalement sur les téléphones, l’administration est la maintenance sont très simplifiés.

A l’inverse un système Windows a besoin d’un administrateur. Et tous les utilisateurs ne doivent pas être administrateurs.

Distinguer les rôles, une bonne pratique même pour une machine mono-utilisateur.

Même sur un ordinateur que moi seul utilise, je crée une session administrateur dédiée aux opérations de maintenance. J’utilise donc au quotidien une session « utilisateur restreint ». Les risques d’être piratés sont beaucoup plus nombreux sur une session que j’utilise tous les jours. Ainsi, si un pirate ou un logiciel malveillant prend le contrôle de ma session, il ne pourra pas casser ma machine.

De plus sans élévation de privilèges au rôle d’administrateur, le pirate ne pourra pas cacher le logiciel malveillant de façon à le rendre permanent.

En effet si un logiciel malveillant ou un pirate prend le contrôle d’une session administrateur il pourra alors caché « le virus » ou la « porte dérobée ». Des antivirus et anti-malware ne le trouverons pas. Et le pirate pourra dans certain cas rendre la porte dérobée ré-activable à distance même après la réinstallation complète du système.

🗓️ C’est une bonne pratique (indispensable) qui a de nombreux avantages que je ne vais pas lister ici. Posez-moi des questions sur ce sujet en atelier si cela vous intéresse.

🛡️ II. Cybersécurité « Hard » : L’Hygiène de la Machine

Pour le néophyte : Le ménage. Pour le technicien : L’entropie et l’ASLR.

1. L’Entropie de la RAM : Nettoyer la chambre

Utiliser une seule session pour tout (banque, jeux, travail, réseaux sociaux) par plusieurs personnes, c’est comme ne jamais changer les draps d’un lit où tout le monde défile. La mémoire devient « sale ».

👁️Technique : La sécurité moderne repose sur l’ASLR (Address Space Layout Randomization). En multipliant les usages disparates et les processus d’arrière-plan de plusieurs comptes sur une même session, on réduit l’entropie du système. On facilite les attaques par canal auxiliaire ou par prédiction de branchement, car l’état de la mémoire vive (RAM) devient un chaos prévisible.

Un peu d’explications technique

Sur le plan matériel, la session unique partagée est une « surface d’attaque » par l’usure.

- La Randomisation (ASLR) : Pour empêcher les attaques par dépassement de tampon, le système randomise l’emplacement des données en RAM.

- L’entropie polluée : En multipliant les usages disparates (jeux, banque, travail, porno) dans une seule et même session, on crée un état de mémoire « sale ». L’hygiène de la RAM est compromise : les résidus de processus passés facilitent certaines attaques par canal auxiliaire ou par prédiction.

- Le Compartimentage : Passer par le menu « Utilisateurs multiples » d’Android ou de Windows force le noyau (Kernel) à isoler les espaces mémoires. C’est une barrière physique, pas seulement logicielle.

2. Le Bug Gmail et le Biais d’Attribution

L’exemple concret : En 2026, une panne massive du filtre spam de Gmail survient.

- En session partagée : Vous recevez 50 mails p0rn0 ou arnaques. Vous ne blâmez pas Google. Vous regardez votre conjoint ou votre fils et vous demandez : « Sur quel site es-tu allé pour qu’on reçoive ça ? »

- La conséquence : On crée un schéma déductif erroné. On accuse le conjoint ou l’enfant d’avoir « mal navigué », ce qui nourrit la suspicion familiale alors que le problème est potentiellement purement technique, indépendant du comportement utilisateur.

- Le Risque : C’est la destruction de la confiance par ignorance technique.

- La solution : La session individuelle garantit la reproductibilité du bug. Si ça arrive chez moi et pas chez toi, on peut comparer et comprendre. Sinon, on est dans le noir.

Expérience : Bienveillance et biais d’attribution

Cette semaine ma carte bancaire de notre compte joint a été piraté et des prélèvements ont été faits sans mon consentement. Ma conjointe m’a fait la remarque que « j’avais dû traîner sur des endroits peu recommandable d’Internet car elle cela ne lui arrive pas ». Pourtant, j’ai un usage extrêmement raisonné et sécurisé d’Internet, et elle le sait. Ou en tout cas, moi je le sais et je suis certain que l’origine est un piratage d’un des fournisseurs légitimes (ou d’une de mes machine) qui a connaissance de mes coordonnées bancaires.

Bien sûr, on ne peut pas forcément se passer de compte joint, c’est très pratique, mais j’ai fait le lien ici car il y a eu ce biais d’attribution. Il faut avoir une bienveillance vis à vis de l’autre car aujourd’hui nos traces sur Internet sont si nombreuses (et étalée sur de nombreux périphériques connectés) qu’elles peuvent être utilisées à notre encontre sans qu’on ait eu un comportement déraisonnable ou illégitime. En cybersécurité, on appelle ça la fin de l’innocence systémique. Car oui, il ne faut plus considérer que la personne assise sur la chaise est la seule responsable des risques et situation malheureuses qui peuvent lui arriver. C’est la principale source de problème mais ce n’est plus la seule.

3. Le Danger des « Traceurs TikTok »

Face à la prolifération des tutoriels de surveillance (stalkerware), la session individuelle agit comme un compartiment étanche. Il est bien plus difficile d’installer un traceur invisible sur une session secondaire dont on ne possède pas le contrôle total des processus d’arrière-plan.

⚖️ III. Sociologie et Contrôle : Le Firewall Relationnel

Déconstruire les dynamiques de pouvoir.

1. La « Mauvaise Mauvaise Foi »

C’est le poison des relations partagées. Un fichier disparaît, un onglet est fermé. Automatiquement, le cerveau cherche un coupable extérieur pour éviter sa propre remise en question. La session étanche est une présomption d’innocence permanente pour vos proches.

La session individuelle est la seule garantie de la présomption d’innocence.

- Sans cloisonnement, toute erreur du système devient une faute de l’autre.

- La session étanche permet de dire : « Le service est en panne », au lieu de « Tu as encore fait n’importe quoi ».

2. Le Patriarcat Technique et la Triangulation

La Situation : Le père nomme le fils « administrateur » du téléphone de la mère.

L’Analyse : C’est une « promotion » toxique. On offre au fils un galon de pouvoir sur le genre opposé. On crée une triangulation où la mère est maintenue dans une minorité numérique, infantilisée par ceux qui « savent ».

La Réponse : L’accessibilité (taille de police, contrastes, amplificateur de son) doit être réglée sur une session propre pour que l’aîné ou la femme puisse apprendre sans être surveillé ou jugé.

Le refus de la session multiple est souvent un outil de contrôle invisible.

- La Triangulation : Le père utilisant le fils comme « gardien » du téléphone de la mère, initiant l’enfant aux privilèges du contrôle de genre sous couvert de « sororité masculine ».

- La Manipulation du Cadet : Le fils qui maintient sa mère dans une dépendance technique (« C’est trop dur pour toi ») pour garder un droit de regard sur sa vie privée.

- Le « Rien à cacher » : Un sophisme patriarcal. On ne demande pas une session pour cacher un secret, mais pour exister en tant qu’individu souverain.

3. La porte des toilettes : Le droit à la dignité

L’argument « Je n’ai rien à cacher » est un sophisme.

- La métaphore : On ferme la porte des toilettes non pas parce qu’on complote contre sa famille, mais par pudeur et dignité.

- Le numérique : La session individuelle est l’enveloppe du courrier. Sans elle, vos notifications (médicales, bancaires, amicales) arrivent « déjà ouvertes » aux yeux de tous.

⚡ IV. Productivité : L’Argument « Fatal »

Comment imposer sa session sans déclencher de conflit avec un profil narcissique.

Si vous vivez avec une personne qui utilise la transparence comme outil de contrôle, ne demandez pas votre « liberté ». Invoquez la fatalité technique.

- L’argument Autofill : « Je perds trop de temps à effacer tes coordonnées dans mes formulaires de travail. C’est inefficace, le système mélange nos identités. »

🚨 Rien n’est plus frustrant que de devoir effacer l’adresse mail ou le numéro de téléphone de son conjoint dans un formulaire de livraison. La session individuelle garantit que vos « données de contact » restent les vôtres. - L’argument Maps : « Le GPS me donne tes horaires de travail au lieu des miens, ça me stresse le matin. Je dois séparer les profils pour que le téléphone soit intelligent. »

🚨On perd un temps précieux à chercher son propre itinéraire dans une liste polluée par les recherches de l’autre (« Pharmacie de garde » vs « Magasin de bricolage »). - L’argument Batterie/RAM : « Le téléphone chauffe car il gère trop de processus de gens différents. Pour qu’il dure plus longtemps, les experts disent qu’il faut cloisonner. »

ℹ️ Fermer une session utilisateur pour Changer d’utilisateur permet de supprimer une partie 2 éléments mis en mémoire dans le téléphone limitant ainsi la surchauffe et les risques de piratage par l’exploitation d’une mémoire saturée. - Documents Récents : « Dans mes documents récents présenté à l’accueil du gestionnaire de fichiers, je ne retrouve plus mes documents car je vois tous les documents ouverts récemment par l’autre utilisateur de la session »

🚨 Ouvrir le menu « Fichiers » pour montrer une photo et voir apparaître en premier le PDF de la fiche de paie ou un document médical confidentiel à cause de l’algorithme « Récents ».

ℹ️ Créer des sessions pour chaque utilisateur permet de compartimenter automatiquement les espaces pour ranger les documents, ce qui permet à chacun de se retrouver plus facilement. Cette façon de compartimenter est bien plus Utile Et permet une utilisation bien plus instinctive Intuitive de l’appareil notamment car c’est pour cet usage que le système a été créé. - Favoris et Appels : « Il y a 6 « Julien(s) » dans mes contacts, je ne sais plus lequel est celui que je souhaite contacter » ; « Qui est « Maman » dans les favoris, la mienne ou la tienne ? »

🚨 Dans une session partagée, les liens affectifs se mélangent et peuvent mener à des erreurs d’appel ou d’envoi de messages à la mauvaise personne. - Les Algorithmes de complétions automatiques des moteurs de recherche : « J’aime pouvoir accéder à mes sites préférés en tapant uniquement les premières lettres du site internet mais depuis que tu utilises mon téléphone J’ai des propositions qui ne me concerne pas et je perds du temps »

ℹ️ Les algorithmes de complétion font appel à l’historique de recherches et à l’historique des sites visités, en privilégiant les sites (ou adresse // GPS) inscrits dans vos favoris. Quand plusieurs personnes utilisent le même la même session alors, il devient difficile de profiter de cette fonctionnalité ; au risque de se rendre sur le mauvais site.

La session individuelle n’est pas une barrière, c’est un filtre de pertinence. En séparant les sessions, on supprime 50 micro-agacements par jour. C’est ce gain de temps et cette clarté mentale qui rendent la démarche non négociable : le téléphone redevient un outil de précision, et non plus un sac à main partagé où l’on ne retrouve jamais ses clés.

📜 Conclusion : La Posture de l’Administrateur

Administrer n’est pas surveiller. C’est un service d’infrastructure. Le bon administrateur est celui qui installe les rails (sécurité, mises à jour) pour que l’utilisateur puisse conduire son train (sa session) en toute liberté.

En séparant les sessions, nous ne divisons pas les familles. Nous protégeons les individus pour qu’ils puissent mieux vivre ensemble.

L’autonomie n’est pas une soustraction affective, c’est une addition de compétences. En imposant la session individuelle, on restaure la dignité de l’individu face à la machine et face au groupe. C’est un acte de résistance cyber-sociale.

Ne demandez plus l’autonomie. Configurez-la.

L’Art de la Négociation : Rendre la session individuelle indiscutable

Pour faire accepter la session individuelle dans un environnement sous tension, il faut cesser de la présenter comme un « souhait » et commencer à l’imposer comme une norme de sécurité vitale. Voici comment naviguer entre les deux éléphants (Vie Privée et Patriarcat) sans briser la porcelaine familiale.

🏗️ L’Argument de la « Fatalité Technique »

Le but est de transformer la session en une « mise à jour obligatoire ». On ne demande pas la permission à son entourage de mettre à jour son système ; on ne devrait pas la demander pour protéger son intégrité numérique.

La posture : « Le téléphone ne fonctionne plus correctement si on mélange les profils. C’est une limite physique de l’appareil. »

- L’angle d’attaque : Invoquez la Dette de Performance. Expliquez que le processeur et l’intelligence artificielle du clavier s’épuisent à essayer de comprendre deux personnes à la fois.

- La conviction : Ce n’est pas « mieux » d’avoir deux sessions, c’est la seule façon d’éviter que le téléphone ne devienne inutilisable à court terme.

🐘 Gérer les Éléphants : Vie Privée vs Patriarcat

Dans un magasin de porcelaine, on ne fait pas sortir les éléphants en criant. On les guide par la nécessité.

L’Éléphant de la Vie Privée (Le « Rien à cacher »)

Si vous parlez de « vie privée », le contrôlant entend « secret ».

- Le pivot : Remplacez « Vie Privée » par « Intégrité des Données ».

- La formule : « Ce n’est pas que j’ai des secrets, c’est que mes données de travail, de santé et mes réglages d’accessibilité ne supportent pas d’être mélangés. Si tu ouvres un SMS de ma banque par erreur, tu peux bloquer mon compte. C’est un risque de sécurité qu’on ne peut plus prendre. »

- Résultat : Le besoin de « cacher » devient un besoin de « protéger l’outil commun ».

- La Protection : La session individuelle est un cordon sanitaire qui empêche les arnaqueurs d’utiliser vos proches comme complices de leurs tentatives d’extorsion.

L’Éléphant du Patriarcat/Matriarcat (Le/la « Chef(fe) de Famille »)

Si vous parlez de « patriarcat », le contrôlant se sent attaqué dans son identité.

- Le pivot : Remplacez « Émancipation » par « Répartition des Responsabilités ».

- La formule : « Gérer une seule session pour tout le monde, c’est trop de pression pour une seule personne. Si le téléphone se fait pirater à cause d’un spam, c’est celui qui tient la session qui est responsable. En séparant, on protège tout le monde : si je fais une erreur, elle reste chez moi. »

- Résultat : La domination devient un fardeau dont vous proposez de libérer l’autre.

- Le Pouvoir Indu : Celui qui voit le spam devient le « juge » de l’autre. S’ensuit une impasse : soit la tension, soit la chute de vigilance pour « faire le canard » et apaiser le conjoint.

Stratégie de Négociation : Flatter pour Libérer

Face à un profil toxique, l’explication doit être courte, technique et dépourvue d’émotion. L’émotion est la nourriture du pervers.

Utilisateur : « J’ai activé les sessions séparées sur le téléphone. »

Le Contrôlant : « Pourquoi ? Tu ne me fais plus confiance ? »

Utilisateur : « C’est une question de cybersécurité. Les nouveaux spams sont trop dangereux et l’IA de mon clavier devenait imprécise. Pour que le téléphone reste rapide et sécurisé, le système doit savoir exactement qui tape. C’est le réglage standard recommandé maintenant. »

Le Contrôlant : « Mais c’est plus compliqué pour moi ! »

Utilisateur : « Au contraire, ça protège tes données aussi. On a chacun notre enveloppe, mais on partage toujours la boîte aux lettres (Google Home). C’est plus pro comme ça. »

Pour désamorcer un profil contrôlant, il faut lui offrir une « victoire » de façade.

- Ne dites pas : « Je veux ma vie privée. » (C’est une déclaration de guerre).

- Dites : « Le système est instable. Les experts disent que pour éviter les piratages et les bugs de clavier, il faut séparer les profils. Je vais configurer ça pour nous, pour que le téléphone reste rapide. »

- L’objectif : Laisser le pervers narcissique penser qu’il valide une « optimisation de performance » plutôt qu’une « perte de contrôle ».

Laisser un commentaire

Vous devez être identifié pour poster un commentaire.